Has pasado horas configurando tu Home Assistant. Tienes luces automáticas, sensores de temperatura y un dashboard precioso. Todo funciona de maravilla… hasta que sales de casa, desconectas el Wi-Fi de tu móvil e intentas entrar en la app.

Es el muro con el que se topan todos los principiantes. Tu casa inteligente es, por defecto, una isla aislada. Para conectarla al mundo, la «vieja escuela» te diría que uses DuckDNS y abras puertos en tu router. Hoy venimos a decirte que esa práctica es peligrosa y pertenece al pasado.

En este artículo enfrentamos a los dos titanes de la seguridad moderna: Cloudflare Tunnel (la opción nube fácil y blindada) contra Nginx Proxy Manager (la opción local para los puristas del control). Vamos a enseñarte a salir a Internet sin dejar la puerta de tu casa abierta.

Introducción: ¿Por qué no puedo acceder a mi servidor desde la calle?

Para entender la solución, primero hay que entender el problema. Internet no es una nube mágica donde todo se conecta con todo. Es una red de redes con reglas muy estrictas de tráfico.

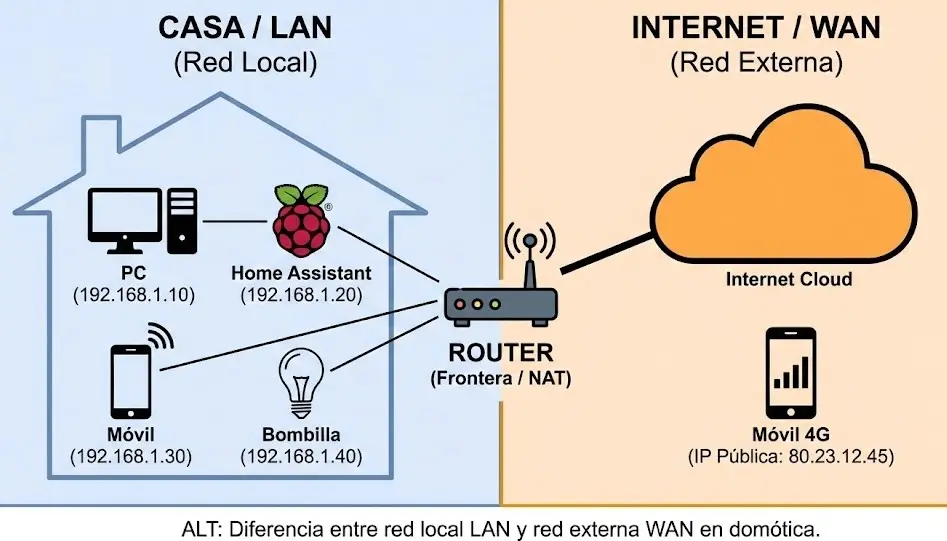

Tu servidor (Mini PC o Raspberry Pi) vive feliz dentro de tu casa, protegido por un guardaespaldas muy estricto: tu Router. Cuando estás en el sofá, conectado al Wi-Fi, el router sabe que eres «de la familia» y te deja pasar. Pero cuando intentas entrar desde la red 4G/5G, eres un desconocido.

La diferencia entre Red Local (LAN) y Red Externa (WAN)

Es vital distinguir entre las dos direcciones que tiene tu servidor:

- IP Local (LAN): Suele ser algo tipo

192.168.1.50. Es como la «extensión telefónica» interna de una oficina. Solo funciona si estás dentro del edificio. - IP Pública (WAN): Es la dirección que tu compañía de Internet (ISP) le asigna a tu router. Es como el número de teléfono del edificio entero. Es única en el mundo y visible desde Internet.

¿Qué es la NAT y por qué tu router actúa como un muro?

Aquí entra en juego la NAT (Network Address Translation). Imagina que tu router es el conserje de un edificio de apartamentos gigante.

Llega un cartero (una petición de Internet) y dice: «Traigo un paquete para la dirección pública 80.50.23.14». El conserje (Router) mira el paquete y dice: «Vale, esa es la dirección del edificio, pero aquí viven 20 personas (móviles, PCs, bombillas). ¿Para quién es?».

Como el paquete no lleva el nombre del destinatario interno, el conserje, por seguridad, tira el paquete a la basura. Esto es lo que protege tu red: nadie puede entrar si no ha sido invitado explícitamente.

El riesgo de exponer puertos: Bots y ataques en tiempo real

La solución tradicional (Port Forwarding o Abrir Puertos) consiste en decirle al conserje: «Oye, todo lo que venga etiquetado con el número 8123, mándaselo al piso 5 (tu Home Assistant), sin preguntar».

Esto funciona, pero tiene un riesgo terrible: acabas de hacer un agujero en la pared de tu edificio. Y lo peor es que no estás solo.

⚠️ El peligro de Shodan y los Bots rusos/chinos

Existen robots automáticos que escanean todo Internet 24 horas al día buscando puertos abiertos. Si abres el puerto 8123 o el 443 sin protección extra, en menos de 10 minutos tu servidor estará recibiendo intentos de acceso desde Rusia, China o Brasil intentando adivinar tu contraseña.

¿La solución? No hagas agujeros (abrir puertos). Construye un túnel.

Si alguna vez decides exponer algo a Internet, la autenticación de doble factor (2FA) física es tu mejor aliada para evitar que adivinen tus contraseñas.

Antes de empezar: Los requisitos imprescindibles

No puedes construir una casa sin cimientos. Antes de elegir entre el Equipo Cloudflare o el Equipo Nginx, necesitamos preparar el terreno. Afortunadamente, los requisitos son mínimos, pero hay una decisión económica que debes tomar.

¿Necesito pagar un Dominio? (.com, .net vs soluciones gratuitas)

Para acceder a tu casa desde fuera, necesitas escribir una dirección en el navegador, algo tipo micasa.com. Esto es el Dominio.

- La opción Gratuita (DuckDNS): Es la clásica. Te dan un subdominio tipo

micasa.duckdns.org. Funciona, pero tiene desventajas: dependes de su servicio (que a veces cae), es más difícil de certificar y «grita» al mundo que eres un usuario doméstico vulnerable. - La opción de Pago (.com, .es, .xyz): Compras tu propio nombre (ej:

familiaperez.net). Te da control total sobre los registros DNS, permite crear subdominios ilimitados (ha.familiaperez.net,plex.familiaperez.net) y es obligatorio si quieres sacar el máximo partido a Cloudflare Tunnel.

🏆 Consejo de Ahorrador

No necesitas gastar 15€ en un dominio .com. Para uso personal, dominios con extensiones como .xyz, .online o .site suelen costar entre 1€ y 2€ al año el primer año.

Por el precio de un café, obtienes una capa de profesionalidad y seguridad que facilita enormemente la configuración de Cloudflare. Nuestra recomendación: Compra un dominio barato.

¿Dónde se instala esto? (Docker, Raspberry Pi, Home Assistant OS)

Tanto Cloudflare Tunnel como Nginx Proxy Manager son piezas de software que deben estar encendidas 24/7. Tienes dos formas principales de instalarlos según tu nivel de usuario:

- Usuario Home Assistant OS (Add-ons):Es la ruta fácil. Si tienes una Raspberry Pi con HA instalado, ambos programas están disponibles como «Add-ons» en la tienda oficial o de la comunidad. Se instalan con un clic.

- Usuario Docker / Proxmox (Contenedores):Es la ruta flexible. Si sigues nuestros tutoriales de Proxmox, lo ideal es instalarlos en contenedores Docker independientes.

- Imagen NPM:

jc21/nginx-proxy-manager - Imagen Cloudflare:

cloudflare/cloudflared

- Imagen NPM:

Recuerda que para gestionar el tráfico cifrado (SSL) y mover datos desde fuera, un servidor estable es vital. Una Raspberry Pi 4 o 5 cumple, un Mini PC vuela.

Contendiente 1: Nginx Proxy Manager (NPM) – El guardián clásico

Si eres de los que piensan que «mis datos son míos y no quiero que pasen por la nube de nadie», Nginx Proxy Manager es tu equipo. Es la evolución visual y amigable del servidor web Nginx. Es potente, es local y te da el control absoluto, pero conlleva una responsabilidad: tú eres el jefe de seguridad.

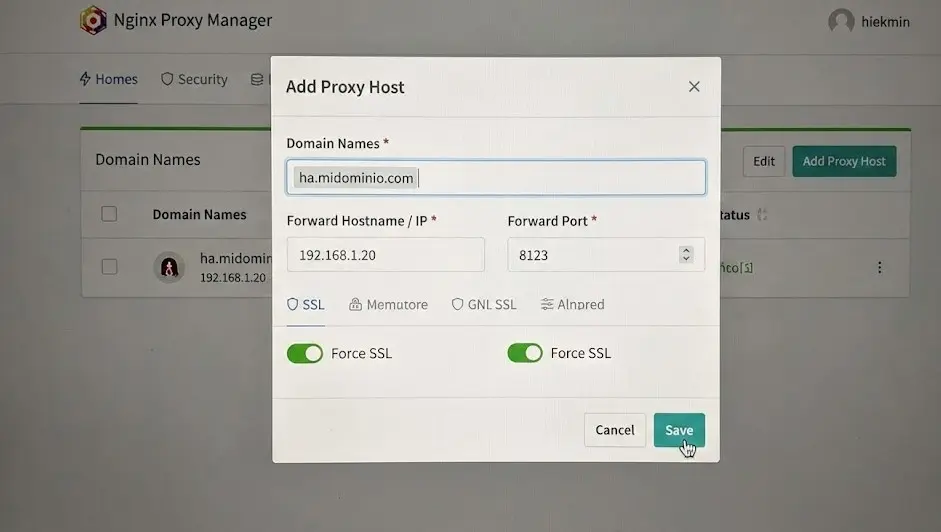

¿Qué es un Proxy Inverso? (Explicado para tu abuela)

Imagina una gran empresa con 50 departamentos (Home Assistant, Plex, Nextcloud…) pero un solo número de teléfono público.

El Proxy Inverso es el recepcionista que contesta las llamadas. Cuando llamas y dices «Póngame con Contabilidad», el recepcionista desvía tu llamada a la extensión interna 204. Tú nunca supiste cuál era esa extensión, solo hablaste con la entrada principal.

En tu servidor:

- Tú escribes

ha.midominio.comdesde la calle. - NPM recibe la petición y dice: «Ah, esto es para Home Assistant».

- NPM envía los datos internamente a la IP

192.168.1.50:8123.

El flujo de conexión: Router -> Puerto 80/443 -> NPM -> Tu Servicio

Para que ese «recepcionista» pueda atender las llamadas desde fuera, tienes que abrirle la puerta.

Esto implica entrar en la configuración de tu Router y hacer Port Forwarding (Redirección de Puertos):

- Todo lo que entre por el Puerto 80 (HTTP) -> Envíalo a la IP de NPM.

- Todo lo que entre por el Puerto 443 (HTTPS) -> Envíalo a la IP de NPM.

⚠️ El riesgo calculado

Al hacer esto, estás exponiendo tu servidor a Internet. NPM es robusto, pero si mañana se descubre un fallo de seguridad en Nginx, tu «puerta principal» podría ser vulnerable. Es vital mantener NPM siempre actualizado a la última versión Docker.

El problema de la IP Dinámica (DDNS): ¿Qué pasa si mi compañía cambia mi IP?

La mayoría de conexiones domésticas tienen IP Dinámica. Esto significa que tu «número de teléfono público» cambia cada vez que reinicias el router. Si ayer tu casa era la 80.10.20.30, mañana podría ser la 90.40.50.60.

Si usas NPM, necesitas un «rastreador» que actualice tu dominio automáticamente. Esto es el DDNS (Dynamic DNS). Deberás configurar un pequeño contenedor extra (como ddclient) o un script en tu router que avise a tu proveedor de dominios cada vez que tu IP cambie: «¡Eh! Me he mudado, ahora estoy aquí».

Gestión de Certificados SSL: El candado verde (HTTPS) automático

Una de las maravillas de NPM es que gestiona los certificados de seguridad Let’s Encrypt por ti. Sin HTTPS, tus contraseñas viajarían en texto plano por la red (cualquiera en un Wi-Fi público podría robarlas).

NPM negocia automáticamente con Let’s Encrypt cada 3 meses para renovar ese candadito verde, usando el puerto 80 que abriste antes para validar que el dominio es realmente tuyo.

El dolor de cabeza local: Hairpin NAT (Loopback) y Split DNS

Este es el punto donde el 50% de los usuarios se rinden con NPM. Configuras todo, funciona de maravilla desde el 4G, llegas a casa, conectas el Wi-Fi… y deja de funcionar.

¿Por qué? Estás intentando salir a Internet para volver a entrar a tu propio router. Muchos routers domésticos bloquean este comportamiento (llamado Hairpin NAT) porque parece un ataque.

La Solución Pro: Split DNS

Tienes que mentir a tus dispositivos locales. Necesitas un servidor DNS local (como Pi-hole o AdGuard Home) que le diga a tu móvil:

«Si buscas

ha.midominio.comy estás en casa, no salgas a Internet. Ve directo a la IP local192.168.1.50«.

Si tu router de operadora te da problemas con el NAT Loopback, cambiar a un router neutro avanzado suele solucionar estos dolores de cabeza de raíz.

Contendiente 2: Cloudflare Tunnel – La magia del «Zero Trust»

Si Nginx Proxy Manager es el portero de discoteca clásico, Cloudflare Tunnel es un sistema de teletransporte. Es una tecnología que cambia las reglas del juego porque asume que Internet es un lugar hostil y decide volverse «invisible».

Olvídate de configurar tu router. Con este método, tu router ni siquiera sabe que estás sirviendo una página web al mundo.

¿Cómo funciona un túnel? (Salida sin entrada)

Tradicionalmente, para que alguien entre a tu casa, tienes que abrir la puerta (abrir puertos). Cloudflare Tunnel le da la vuelta a la tortilla.

Instalas un pequeño programa (conector `cloudflared`) en tu servidor. Este programa no espera a que nadie llame; lo que hace es iniciar una conexión SALIENTE hacia los servidores de Cloudflare. Es como si tu servidor cavara un túnel subterráneo desde dentro de tu casa hasta la nube de Cloudflare.

Como la conexión la inicias tú desde dentro (igual que cuando visitas Google), el firewall de tu router la permite sin preguntar. Cuando tú estás en la calle y entras a ha.midominio.com, Cloudflare recibe tu petición y la envía de vuelta por ese túnel ya establecido hasta tu servidor.

La gran ventaja: Olvídate de abrir puertos y de la IP Dinámica (CGNAT)

Al no necesitar puertos de entrada, te libras de un plumazo de los dos mayores dolores de cabeza de las redes domésticas:

- Adiós IP Dinámica: No necesitas configurar DDNS. El túnel se mantiene conectado aunque tu IP pública cambie cien veces al día.

- La solución al CGNAT: Si tienes fibra barata (Digi, operadoras locales) o usas 4G/5G, probablemente compartes tu IP pública con otros vecinos (CGNAT). Abrir puertos es imposible en estos casos. Cloudflare Tunnel atraviesa el CGNAT como si fuera mantequilla, porque para la operadora es solo tráfico web normal saliendo.

💡 ¿Tienes Digi o Internet 4G?

Si tu proveedor de Internet usa CGNAT, Cloudflare Tunnel es tu única opción viable fácil. Nginx Proxy Manager requiere una IP pública exclusiva que muchas compañías ya no dan (o cobran aparte).

Cloudflare Access: Añadiendo una pantalla de login extra (Google/Email)

Esta es la joya de la corona de la seguridad «Zero Trust» (Confianza Cero). Imagina que mañana se descubre un fallo de seguridad grave en Home Assistant que permite entrar sin contraseña.

Si usas Cloudflare Access, estás protegido. Puedes configurar una «pantalla de bloqueo» que intercepta la visita antes de que llegue a tu servidor. Cloudflare detiene al visitante y le dice: «Identifícate primero con tu cuenta de Google o te enviaré un código al email».

Si el visitante no pasa esa prueba (que ocurre en los servidores de Cloudflare, lejos de tu casa), tu Home Assistant ni siquiera se entera de que alguien llamó a la puerta. Es un escudo impenetrable contra vulnerabilidades de software.

WAF (Web Application Firewall): Protección contra ataques antes de que lleguen a tu casa

Además de la autenticación, Cloudflare pone a tu disposición su red global de inteligencia. Su WAF analiza el tráfico en busca de patrones maliciosos.

Si un bot ruso intenta inyectar código malicioso (SQL Injection) o lanzar un ataque de denegación de servicio (DDoS) contra tu web, Cloudflare lo detiene en sus centros de datos. Ese tráfico basura nunca consume tu ancho de banda ni calienta la CPU de tu Raspberry Pi. Tu servidor solo recibe tráfico limpio y legítimo.

Entender cómo atacan los «malos» es la mejor forma de defenderse. Si te interesa la ciberseguridad, hay lecturas muy recomendadas para proteger tu red doméstica.

Comparativa Técnica: Privacidad vs Comodidad

Ya conocemos a los jugadores. Ahora vamos a ver dónde duele. Porque en seguridad informática, la comodidad suele ser inversamente proporcional a la privacidad. ¿Cuánto estás dispuesto a ceder?

Facilidad de Instalación: ¿Quién configura los DNS?

Aquí la balanza se inclina violentamente hacia el lado de la nube.

- Nginx Proxy Manager (Manual): Requiere que entres en la web de tu proveedor de dominios y crees manualmente un registro «A» o «CNAME» apuntando a tu IP. Además, si tu IP cambia, necesitas configurar un sistema de DDNS extra. Es un proceso de varias piezas móviles.

- Cloudflare Tunnel (Automático): Es magia. Al arrancar el túnel, el propio software habla con la API de Cloudflare y crea los registros DNS por ti. Si tu IP cambia, el túnel se reconecta solo y actualiza la ruta. Es «Instalar y Olvidar».

El debate de la privacidad: «TLS Termination» (¿Cloudflare lee mis datos?)

Este es el argumento principal de los defensores de Nginx Proxy Manager. Para que Cloudflare pueda protegerte (filtrar ataques, pedir login con Google), necesita ser capaz de «leer» lo que pasa por el túnel.

Técnicamente, esto se llama TLS Termination. El tráfico viaja cifrado desde tu móvil hasta Cloudflare. Allí, Cloudflare lo descifra, lo analiza (para ver si es un virus o un ataque), lo vuelve a cifrar y te lo manda a casa.

🔐 ¿Debería preocuparme?

Para la domótica (Home Assistant) o una web personal, el riesgo es aceptable a cambio de la inmensa seguridad que ganas. Cloudflare es una empresa auditada globalmente.

Sin embargo, si eres un purista de la privacidad o manejas datos confidenciales extremos, Nginx Proxy Manager es superior porque el cifrado es «End-to-End»: solo tú tienes las llaves de descifrado. Cloudflare no ve nada, pero tampoco puede protegerte de ataques complejos.

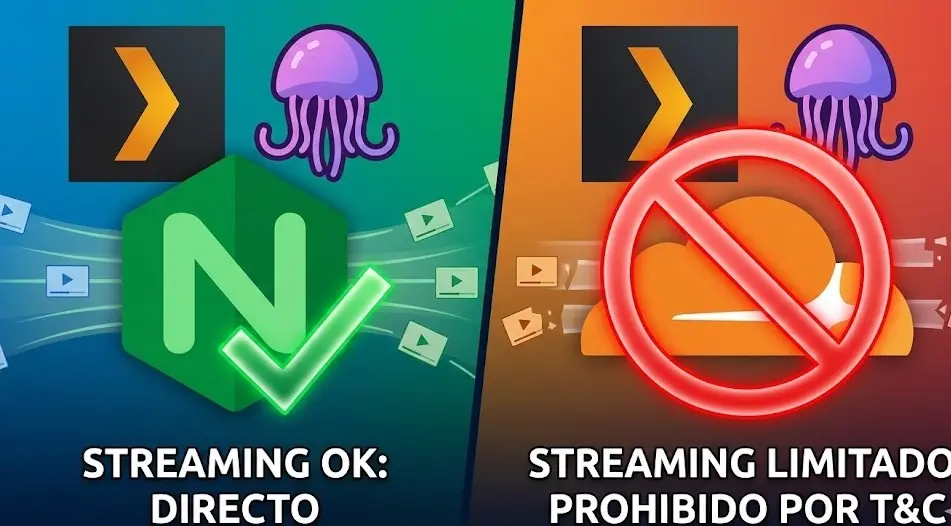

El problema del Streaming: Por qué Plex y Jellyfin odian a Cloudflare

Si tu intención es montar un «Netflix casero» y compartirlo con amigos usando Plex, Emby o Jellyfin, Cloudflare Tunnel NO es para ti.

Los términos de servicio del plan gratuito de Cloudflare prohíben explícitamente usar su red para servir grandes cantidades de vídeo o archivos binarios pesados (Section 2.8). Su red está optimizada para webs (HTML, imágenes), no para streaming 4K.

Si detectan un consumo excesivo de ancho de banda (y lo harán):

- Tu streaming sufrirá cortes (buffering) porque limitan la velocidad.

- En el peor de los casos, pueden banear tu dominio y cerrar tu cuenta.

El ganador aquí: Para Plex/Jellyfin, la mejor opción sigue siendo Nginx Proxy Manager (abriendo solo el puerto necesario) o una VPN directa, ya que no hay intermediarios limitando tu velocidad.

Si vas a montar un servidor multimedia serio, asegúrate de tener almacenamiento fiable. Los discos duros específicos para NAS están diseñados para estar encendidos 24/7 sirviendo datos.

Escenarios Prácticos: Guía de decisión 2026

La teoría está muy bien, pero tú quieres saber qué instalar hoy mismo. Hemos simplificado la decisión en tres perfiles de usuario. Busca el tuyo y no mires atrás.

Escenario A: Usuario tras CGNAT (Starlink, 4G, Fibra barata) -> Ganador: Tunnel

Si tu proveedor de Internet es Digi, Starlink, o una operadora local que usa CGNAT (es decir, comparte tu IP pública con cientos de vecinos), intentar abrir puertos es darse golpes contra una pared. Simplemente no funcionará.

Tu elección es Cloudflare Tunnel.

- Por qué: El túnel sale desde dentro de tu red hacia Internet. Le da igual que tu IP sea compartida, privada o dinámica. Atraviesa cualquier restricción de la operadora.

- Ventaja extra: Si viajas con un router 4G/5G portátil y tu servidor Raspberry Pi, el túnel funcionará donde sea que lo enchufes, sin reconfigurar nada.

Escenario B: Amante de la privacidad y el Streaming 4K -> Ganador: NPM

Si tu servidor tiene 20TB de películas y series en Plex, Jellyfin o Emby, y compartes tu biblioteca con familia y amigos, Cloudflare es tu enemigo (por sus límites de ancho de banda).

Tu elección es Nginx Proxy Manager.

- Por qué: Necesitas velocidad bruta y directa. NPM permite una conexión «Peer-to-Peer» real entre tu servidor y el cliente, sin intermediarios que te ralenticen o te cierren la cuenta.

- El precio a pagar: Necesitarás una IP Pública propia (pide a tu operadora salir del CGNAT) y configurar DDNS. La privacidad es total: nadie, salvo tú, descifra el tráfico.

Escenario C: El camino híbrido (NPM para video, Tunnel para gestión)

Este es el «Setup de los Dioses». ¿Por qué elegir si puedes tener lo mejor de ambos mundos? Los usuarios expertos suelen dividir su tráfico según el tipo de servicio.

La estrategia mixta:

- Para Home Assistant, Portainer y SSH (Gestión): Usan Cloudflare Tunnel.Motivo: Son servicios críticos de bajo tráfico. Quieres la máxima seguridad (WAF, Login de Cloudflare Access) para que nadie te hackee la domótica.

- Para Plex y Nextcloud (Datos pesados): Usan Nginx Proxy Manager (abriendo solo el puerto 443).Motivo: Son servicios de alto ancho de banda. Quieres rendimiento máximo y privacidad de datos, y asumes el riesgo de exponer ese puerto específico.

💡 Arquitectura recomendada

En este escenario, puedes tener casa.midominio.com pasando por el Túnel (super seguro) y video.midominio.com pasando por tu Router/NPM (super rápido). Es la configuración profesional definitiva.

Para gestionar esta configuración híbrida sin cuellos de botella, asegúrate de que tu red local esté cableada con Gigabit Ethernet de calidad. El Wi-Fi no es amigo de los servidores.

Conclusión y resumen final

Abrir tu servidor a Internet es como dar copias de las llaves de tu casa. Debes saber muy bien a quién se las das. Tras analizar a fondo ambos contendientes, el resumen es claro:

🏆 El Veredicto de AyudaDomotica

Para el 90% de los usuarios (especialmente si usas Home Assistant y tienes una conexión doméstica normal), Cloudflare Tunnel es la opción ganadora. La seguridad «Zero Trust», la facilidad para saltarse el CGNAT y no tener que abrir puertos en el router compensan con creces el depender de un tercero.

Solo recomendamos Nginx Proxy Manager a dos tipos de personas: los puristas de la privacidad absoluta que no quieren que su tráfico pase por nubes externas, y los amantes del multimedia (Plex/Jellyfin) que necesitan todo el ancho de banda sin restricciones.

Recuerda: La seguridad no es un producto, es un proceso. Elijas lo que elijas, mantén tu software actualizado y usa contraseñas fuertes.

Preguntas Frecuentes (FAQ)

¿Es gratuito Cloudflare Tunnel?

Sí. El servicio que usamos se llama Cloudflare Zero Trust. El plan gratuito permite hasta 50 usuarios, lo cual es más que suficiente para ti, tu familia y todos tus amigos. Solo necesitas pagar el registro del dominio (unos 10€/año), pero el servicio del túnel es gratis.

¿Añade «lag» o retraso usar el Túnel?

Ligeramente, sí. Tu tráfico tiene que ir de tu móvil a los servidores de Cloudflare y luego a tu casa. Sin embargo, Cloudflare tiene servidores en casi todas las grandes ciudades del mundo. En la práctica, para encender luces o ver dashboards, la diferencia es imperceptible (milisegundos). Para streaming de vídeo sí se nota más.

¿Qué pasa si se cae Internet en mi casa?

Tanto con NPM como con Cloudflare, perderás el acceso remoto. Sin embargo, Cloudflare tiene una ventaja: si tu túnel se desconecta, mostrará una página de error amigable («Web server is down») en lugar de dejar el navegador cargando infinitamente, lo que te ayuda a saber rápido que el problema es tu servidor y no tu móvil.

¿Funciona esto con IPv6?

Sí, ambos sistemas son compatibles. De hecho, Cloudflare Tunnel es una excelente manera de hacer accesible un servidor que solo tiene IPv6 a redes antiguas que solo tienen IPv4, actuando como puente entre ambos protocolos.

¿Te ha sido útil? ¡Compártelo con otros!

Únete a la Comunidad

Síguenos en nuestras redes para ver tutoriales en vídeo, ideas de decoración y trucos rápidos para tu hogar inteligente.