Cloudflare Tunnel vs Nginx Proxy Manager: Cuál Elegir para Acceso Remoto Seguro en 2026

Comparativa real y sin rodeos entre Cloudflare Tunnel y Nginx Proxy Manager para acceder de forma segura a tu Home Assistant desde fuera de casa. Te contamos qué usamos nosotros y por qué.

En este artículo:

- Cloudflare Tunnel vs Nginx Proxy Manager: qué elegir (resumen claro)

- Cloudflare vs Nginx Proxy Manager en la práctica (casos reales)

- Qué es el acceso remoto y por qué lo estás haciendo mal

- Cloudflare Tunnel: el acceso remoto más fácil (y gratis)

- Nginx Proxy Manager: control total para usuarios avanzados

- Comparativa directa: Cloudflare Tunnel vs Nginx Proxy Manager

- Errores comunes que debes evitar

- 🔐 Mejora tu seguridad desde hoy

- ¿Y las alternativas? WireGuard, Tailscale y Home Assistant Cloud

- Mejor opción según tu perfil

- Recomendaciones de hardware para montarlo bien

- ¿Se pueden usar los dos a la vez?

- FAQ

- Nuestra experiencia real (lo que usamos en producción)

- Conclusión: nuestra recomendación clara

Era un domingo por la tarde. Javier estaba en casa de sus padres, a 300 km, cuando su madre le preguntó por qué las persianas no bajaban solas. Llevaba meses presumiendo de su instalación con Home Assistant, pero en ese momento no podía acceder al panel porque, sencillamente, no había configurado ningún acceso remoto. Entró en pánico. Abrió el puerto 8123 a todo internet desde el router para solucionar el problema en 5 minutos… y a los dos días tenía intentos de fuerza bruta en los logs.

Si esto te suena familiar, estás en el lugar correcto.

El acceso remoto seguro a tu sistema domótico es uno de esos temas que la gente pospone hasta que lo necesita urgentemente. Y entonces lo hace mal. Hoy comparamos las dos soluciones más populares: Cloudflare Tunnel y Nginx Proxy Manager, para que no tengas que aprender a las malas.

Cloudflare Tunnel vs Nginx Proxy Manager: qué elegir (resumen claro)

Si solo quieres acceso remoto seguro sin complicarte: → Cloudflare Tunnel (sin puertos, funciona con CGNAT)

Si quieres control total y tienes IP pública: → Nginx Proxy Manager (más potente, pero más complejo)

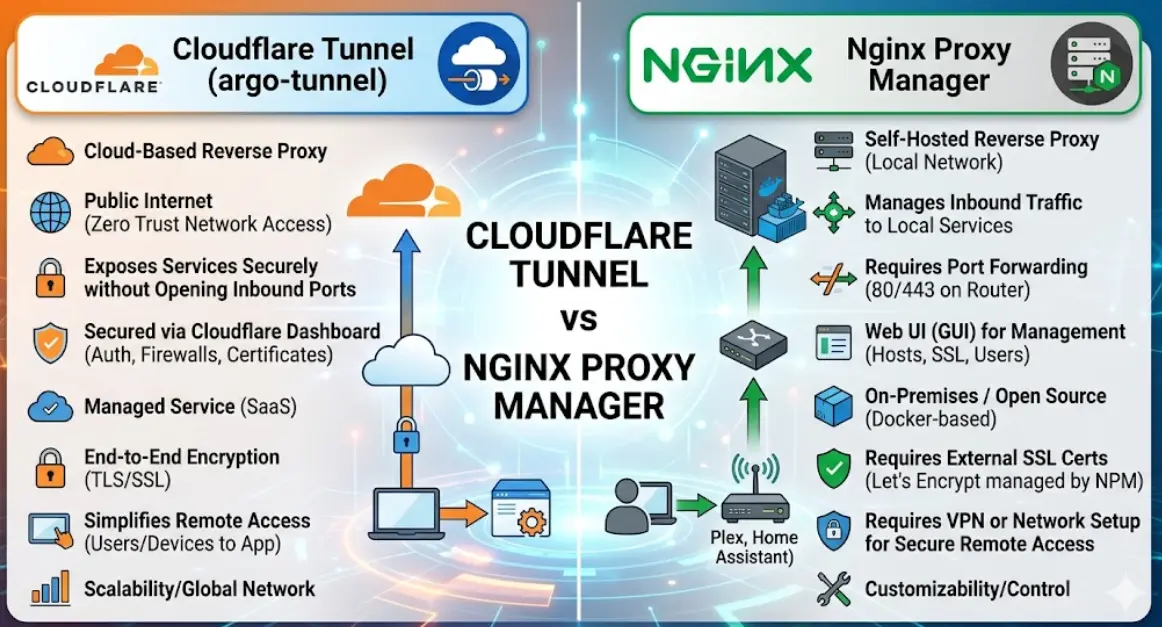

Diferencias clave

- Cloudflare no requiere abrir puertos

- NPM sí requiere puertos 80/443

- Cloudflare funciona con CGNAT

- NPM ofrece mayor control y privacidad

👉 Veredicto: Cloudflare para el 80% de usuarios

Cloudflare vs Nginx Proxy Manager en la práctica (casos reales)

Caso 1: Usuario con CGNAT (España, fibra barata)

→ Cloudflare Tunnel: funciona en 15 minutos

→ NPM: no funciona sin VPS

Caso 2: Usuario con servidor doméstico completo

→ Cloudflare: limitado para routing complejo

→ NPM: ideal para múltiples servicios

Caso 3: Usuario que quiere máxima privacidad

→ Cloudflare: dependes de terceros

→ NPM + VPN: control total

Caso 4: Usuario sin conocimientos técnicos

→ Cloudflare: plug & play

→ NPM: curva de aprendizaje

Qué es el acceso remoto y por qué lo estás haciendo mal

Cuando instalas Home Assistant o cualquier servicio en casa, ese servicio solo es accesible desde tu red local. Perfecto para el día a día, pero inútil cuando estás fuera.

Las opciones clásicas para solucionarlo son:

- Abrir puertos en el router (lo más peligroso, nunca lo recomendamos)

- VPN como WireGuard o Tailscale (segura, pero requiere cliente en el móvil — cubrimos esto en nuestra guía WireGuard vs Tailscale)

- Reverse proxy con dominio propio (Nginx Proxy Manager)

- Tunnel cifrado a través de un proveedor externo (Cloudflare Tunnel)

El error más común que vemos es abrir el puerto 8123 directamente al exterior. Lucía lo comprobó en su propio servidor: en menos de 24 horas aparecieron cientos de intentos de login en los logs de Home Assistant. No es paranoia, es realidad.

Cloudflare Tunnel: el acceso remoto más fácil (y gratis)

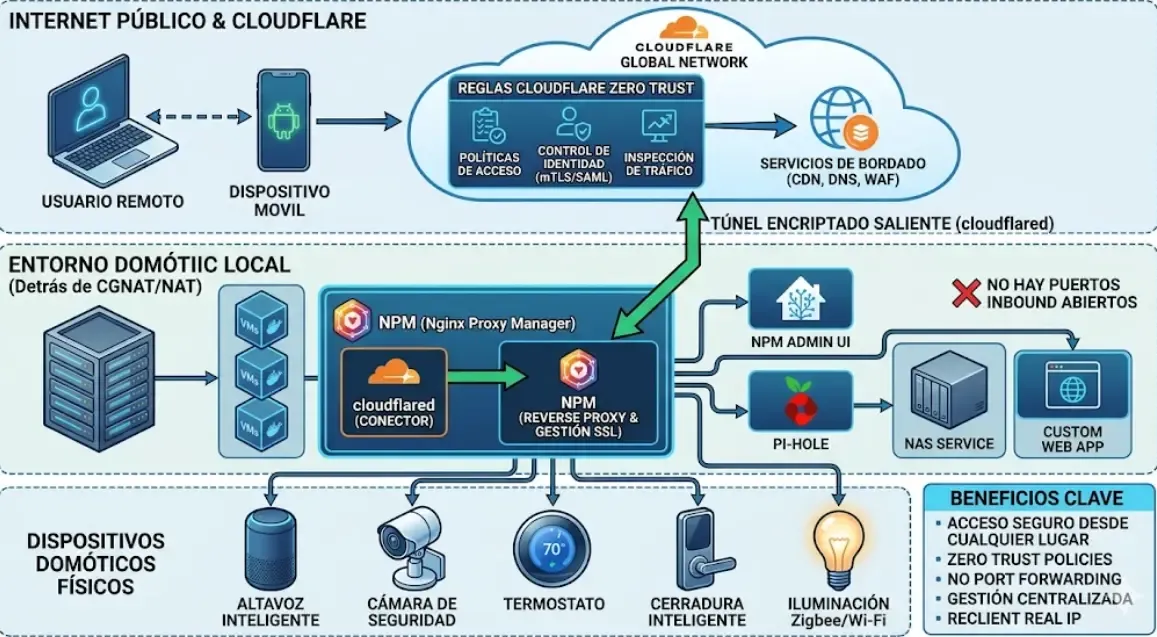

Cloudflare Tunnel (antes conocido como Argo Tunnel) es un servicio que crea un túnel cifrado saliente desde tu servidor hasta los servidores de Cloudflare. No necesitas abrir ningún puerto. No necesitas IP pública. Funciona incluso detrás de CGNAT, que es el caso de muchos usuarios con fibra en España.

Cómo funciona técnicamente

Tu servidor instala un daemon llamado cloudflared. Este proceso establece una conexión persistente saliente hacia Cloudflare. Cuando alguien accede a tu dominio (por ejemplo, ha.midominio.com), Cloudflare redirige la petición a través de ese túnel hasta tu servidor local. Todo el tráfico pasa por los servidores de Cloudflare, cifrado con TLS.

Javier lo explica así: “Es como si Cloudflare fuera el recepcionista. La gente llama a Cloudflare, y Cloudflare te pasa la llamada por un canal privado. Tú nunca das tu dirección real.”

Ventajas reales de Cloudflare Tunnel

- Completamente gratuito para uso personal

- Sin IP pública necesaria — funciona con CGNAT

- Sin abrir puertos en el router

- Zero Trust integrado — puedes añadir autenticación de Google/GitHub antes de que nadie llegue a Home Assistant

- Certificado SSL automático — nada de Let’s Encrypt manual

- Protección DDoS incluida de Cloudflare

El inconveniente que nadie te cuenta

El tráfico pasa por Cloudflare. Para la inmensa mayoría esto no es problema, pero si tienes flujos de datos sensibles o simplemente no quieres depender de un tercero, es algo a valorar. Además, si Cloudflare tiene una incidencia (raro, pero ocurre), te quedas sin acceso. Y el plan gratuito tiene límites en el ancho de banda de streaming — para cámaras de seguridad o Plex, puede que necesites el plan pagado.

Cómo configurar Cloudflare Tunnel para Home Assistant paso a paso

Configura acceso remoto seguro a Home Assistant sin abrir puertos, en menos de 20 minutos.

Crea una cuenta en Cloudflare y añade tu dominio

Ve a cloudflare.com, regístrate gratis y añade tu dominio. Si no tienes dominio, puedes comprar uno en Cloudflare por unos 8€/año. Apunta los nameservers de tu dominio a los de Cloudflare desde tu registrador.

Accede a Zero Trust y crea un Tunnel

En el panel de Cloudflare, ve a 'Zero Trust' > 'Networks' > 'Tunnels'. Haz clic en 'Create a tunnel'. Dale un nombre descriptivo como 'homeassistant-casa'.

Instala el conector cloudflared en tu servidor

Cloudflare te mostrará un comando de instalación. En Home Assistant OS, lo más cómodo es usar el add-on 'Cloudflare' del supervisor. En Docker, usa la imagen cloudflare/cloudflared con el token que te proporciona Cloudflare.

Configura el hostname público

En la configuración del tunnel, en 'Public Hostname', escribe el subdominio que quieres (ej: ha.tudominio.com), elige el servicio HTTP y la URL interna (ej: http://homeassistant.local:8123 o http://192.168.1.X:8123).

Configura Home Assistant para aceptar el proxy

En configuration.yaml de Home Assistant, añade: http: use_x_forwarded_for: true trusted_proxies: - 172.16.0.0/12. Reinicia Home Assistant y accede desde tu subdominio.

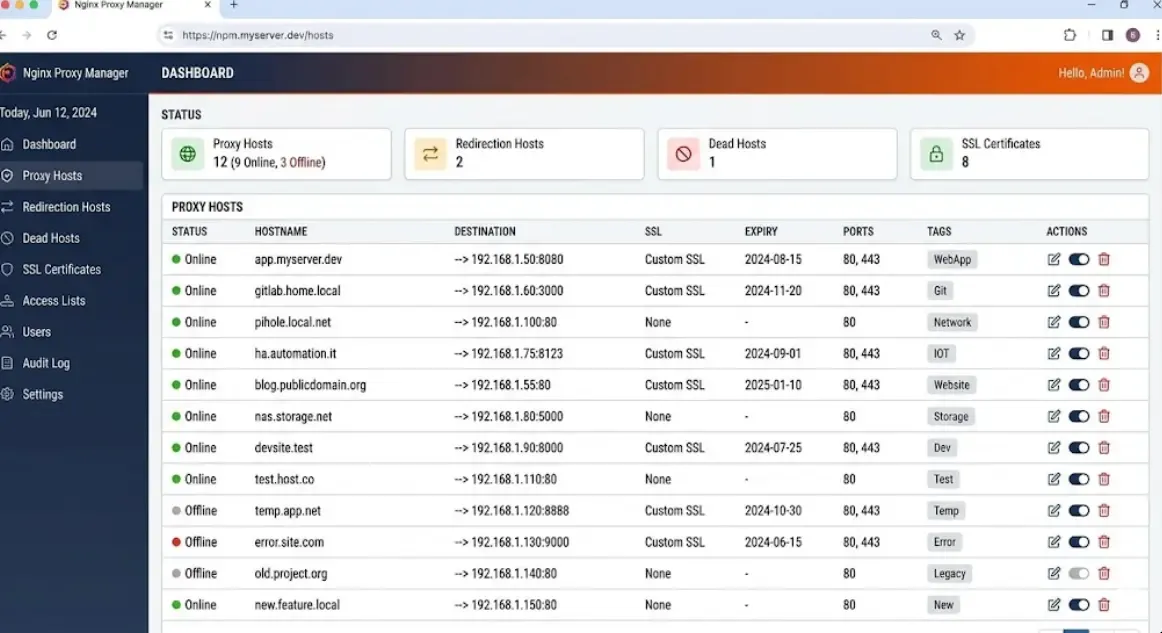

Nginx Proxy Manager: control total para usuarios avanzados

Nginx Proxy Manager (NPM) es una interfaz web para gestionar un reverse proxy basado en Nginx. La idea es simple: expones NPM al exterior (en los puertos 80 y 443) y él se encarga de redirigir el tráfico a los servicios internos según el dominio o subdominio solicitado.

Sergio lo tiene claro: “Si tienes 10 servicios en casa — Home Assistant, Grafana, Frigate, Nextcloud, Portainer… — NPM es una joya. Entras al panel, creas un proxy host por servicio, y listo. Con Cloudflare Tunnel también se puede, pero la gestión visual de NPM es imbatible.”

Cómo funciona

NPM actúa como intermediario entre internet y tus servicios internos. Cuando alguien accede a grafana.tudominio.com, NPM recibe la petición y la reenvía al servicio de Grafana en tu red local. Gestiona los certificados SSL de forma automática mediante Let’s Encrypt.

La pega fundamental: necesitas abrir los puertos 80 y 443 en tu router y tener una IP pública. Si tu operadora te da IP privada (CGNAT), NPM no funciona directamente — necesitarías combinarlo con un túnel o un VPS.

Ventajas de Nginx Proxy Manager

- Control total sobre el enrutamiento de tráfico

- Panel web visual muy intuitivo

- Soporte para SSL automático con Let’s Encrypt

- Puedes añadir autenticación HTTP básica, listas blancas de IPs, headers personalizados

- No dependes de terceros para el tráfico

- Ideal para montar un servidor doméstico completo

El problema que Lucía descubrió tarde

“Lo monté todo, perfecto. Tres semanas después me llama un amigo informático para decirme que en Shodan aparecía mi IP con los puertos abiertos y varios CVEs asociados a la versión de nginx que usaba. Me quedé helada. Hay que mantenerlo actualizado, monitorizar los logs y entender lo que estás exponiendo.”

Esto no significa que NPM sea inseguro — significa que exponer servicios a internet tiene responsabilidades. Con buenas prácticas de seguridad en red doméstica, es perfectamente viable.

Cómo instalar y configurar Nginx Proxy Manager con Docker

Despliega NPM con Docker Compose y configura tu primer proxy host con SSL en 30 minutos.

Crea una cuenta en Cloudflare y añade tu dominio

Ve a cloudflare.com, regístrate gratis y añade tu dominio. Si no tienes uno, puedes comprarlo directamente en Cloudflare (unos 8€/año) y se configurará automáticamente. Si compraste el dominio en otro registrador externo (como DonDominio o Namecheap), tendrás que entrar en su panel y apuntar los nameservers a los que te indique Cloudflare.

Crea el archivo docker-compose.yml

Crea una carpeta 'nginx-proxy-manager' y dentro el archivo docker-compose.yml con la imagen jc21/nginx-proxy-manager:latest. Define los volúmenes para datos y letsencrypt, y mapea los puertos 80, 443 y 81 (panel de administración).

Abre los puertos en el router

Accede a la configuración de tu router y crea reglas de reenvío de puertos: el puerto 80 externo al 80 interno de tu servidor NPM, y el 443 externo al 443 interno. La IP de tu servidor debe ser estática — configura una IP fija en tu red. ¡IMPORTANTE! Asegúrate de NO abrir el puerto 81 en tu router. El panel de administración de NPM debe ser accesible únicamente desde tu red local por seguridad.

Accede al panel y crea un Proxy Host

Navega a http://tu-ip:81 y entra con admin@example.com / changeme (cámbialo inmediatamente). Ve a 'Proxy Hosts' > 'Add Proxy Host'. Escribe el dominio (ej: ha.tudominio.com), el scheme (http), la IP del servidor de Home Assistant y el puerto 8123.

Genera el certificado SSL

En la pestaña SSL del proxy host, selecciona 'Request a new SSL Certificate' con Let's Encrypt. Activa 'Force SSL' y 'HTTP/2 Support'. Guarda y en unos segundos tendrás HTTPS funcionando.

Comparativa directa: Cloudflare Tunnel vs Nginx Proxy Manager

| Característica | Cloudflare Tunnel | Nginx Proxy Manager |

|---|---|---|

| IP pública necesaria | No ✅ | Sí ⚠️ |

| Funciona con CGNAT | Sí ✅ | No ❌ |

| Abrir puertos en router | No ✅ | Sí (80/443) ⚠️ |

| SSL automático | Sí (Cloudflare) ✅ | Sí (Let's Encrypt) ✅ |

| Control de tráfico | Limitado en routing avanzado | Total |

| Zero Trust / Auth adicional | Integrado ✅ | Básico (HTTP auth) |

| Dependencia de terceros | Alta (Cloudflare) | Baja |

| Dificultad de configuración | Baja ✅ | Media |

| Coste | Gratis ✅ | Gratis (infraestructura propia) |

| Streaming / Cámaras | Limitado en free | Sin límites |

| Múltiples servicios | Sí | Sí (más visual) |

| Mantenimiento requerido | Mínimo ✅ | Regular ⚠️ |

Errores comunes que debes evitar

Error 1: Abrir directamente el puerto 8123 Lo hemos visto demasiadas veces. Es el equivalente a dejar la puerta de casa abierta con un cartel de “pasa”. Usa siempre un proxy o tunnel.

Error 2: No configurar trusted_proxies en Home Assistant Si usas Cloudflare Tunnel o NPM y no configuras esto, Home Assistant verá todas las peticiones como si vinieran de la IP del proxy, lo que rompe la geolocalización, las restricciones por IP y algunos add-ons de seguridad.

Error 3: Usar el subdominio de Home Assistant Cloud como alternativa “temporal” Home Assistant Cloud (Nabu Casa) es cómodo pero cuesta ~7€/mes. Cloudflare Tunnel cubre el acceso remoto gratuito, pero Home Assistant Cloud incluye integraciones oficiales con Alexa/Google Assistant sin configuración adicional. Si tu objetivo es solo el acceso remoto, ahórrate el dinero.

Error 4: No habilitar 2FA en Home Assistant Da igual la solución que uses: si no tienes autenticación de dos factores en Home Assistant, eres vulnerable. Actívalo en Perfil > Autenticación de dos factores.

Error 5: Instalar NPM y olvidarse de actualizarlo Las vulnerabilidades de nginx se parchean regularmente. Usa Watchtower o una estrategia de backup y mantenimiento que incluya las actualizaciones de contenedores.

🔐 Mejora tu seguridad desde hoy

Si vas a exponer servicios a internet, estos son básicos:

- Llave física 2FA (tipo YubiKey)

- Router con control avanzado (Asus, Mikrotik)

- Sistema de copias de seguridad automático

Son inversiones pequeñas comparadas con el riesgo de comprometer tu red doméstica.

¿Y las alternativas? WireGuard, Tailscale y Home Assistant Cloud

Vale, ya que estamos siendo honestos: hay más opciones.

Tailscale es probablemente la solución más segura de todas — crea una VPN malla entre tus dispositivos sin exponer nada a internet. El precio a pagar es que necesitas tener Tailscale instalado en el dispositivo desde el que accedes (móvil, portátil). Si controlas todos tus dispositivos de acceso, es genial. Nuestra comparativa WireGuard vs Tailscale lo explica en detalle.

WireGuard es similar pero más complejo de configurar — tiene un rendimiento excelente y es la opción de los más técnicos.

Home Assistant Cloud (Nabu Casa) es la opción “plug and play” oficial — pagas y funciona en 5 minutos. Tiene sentido si también usas el asistente de voz de Google/Alexa a través de la nube y no quieres complicaciones.

Para la mayoría de usuarios domóticos que ya tienen Home Assistant montado en un Green o una Raspberry Pi, Cloudflare Tunnel es el punto de partida ideal.

Mejor opción según tu perfil

Si eres principiante y quieres acceso remoto rápido

→ Cloudflare Tunnel. Gratis, sin abrir puertos, configurado en 20 minutos. Es difícil hacerlo mal.

Si tienes CGNAT (fibra de Movistar, Orange, Digi en muchas ciudades)

→ Cloudflare Tunnel obligatoriamente. NPM no funciona con CGNAT sin un VPS intermedio.

Si tienes múltiples servicios (Grafana, Frigate, Nextcloud, Portainer…)

→ NPM o Cloudflare Tunnel con múltiples hostnames. Ambos lo soportan, pero NPM tiene un panel visual más cómodo para gestionar 10+ servicios. Si ya tienes un servidor con Proxmox, NPM en un LXC es perfecta.

Si la privacidad es prioritaria para ti

→ NPM + WireGuard. No dependes de Cloudflare para nada.

Si quieres el máximo de seguridad sin complicaciones

→ Cloudflare Tunnel + Zero Trust Access. Añade autenticación de Google antes de que nadie llegue a tu Home Assistant. Es lo que recomienda Javier para casi todo el mundo.

Recomendaciones de hardware para montarlo bien

Si vas a montar un servidor en casa para todo esto, necesitas algo donde correr los contenedores. No es estrictamente necesario hardware nuevo, pero hay opciones que facilitan mucho la vida:

Raspberry Pi 5 - 8GB RAM

El servidor doméstico por excelencia. Suficiente para correr Home Assistant, cloudflared, NPM, Grafana y varios servicios más de forma simultánea. Consume apenas 5-10W.

SSD NVMe 256GB para servidor doméstico

Imprescindible si usas una RPi 5 o un mini-PC. Los logs, la base de datos de Home Assistant y los contenedores Docker agradecen un SSD en lugar de una microSD.

Si ya tienes un servidor con Home Assistant corriendo, no necesitas hardware adicional para montar Cloudflare Tunnel — se instala directamente como add-on del supervisor.

¿Se pueden usar los dos a la vez?

Sí, y en algunos casos tiene sentido. Por ejemplo: usar Cloudflare Tunnel para el acceso externo de Home Assistant (porque no tienes IP pública) y Nginx Proxy Manager para el acceso interno desde tu LAN a múltiples servicios con SSL. También puedes poner NPM detrás de Cloudflare Tunnel para aprovechar lo mejor de los dos mundos.

María usa esta combinación en casa: “Cloudflare me gestiona todo el tráfico externo con Zero Trust. Dentro de casa, NPM me da HTTPS local para que el navegador no se queje de certificados. Al principio parecía exagerado, pero ahora no lo cambiaría.”

Para integraciones más avanzadas con InfluxDB y Grafana o Frigate NVR, tener ambos configurados correctamente marca la diferencia.

FAQ

¿Cloudflare Tunnel es realmente gratis para siempre?

El plan Free de Cloudflare Tunnel no tiene coste para uso personal. Incluye ancho de banda ilimitado para aplicaciones web estándar. Las únicas limitaciones son en streaming de vídeo a través del plan gratuito (Cloudflare lo detecta y puede limitarlo) y en servicios de tipo “proxy comercial”. Para Home Assistant, sensores y automatizaciones, el plan gratuito es más que suficiente y Cloudflare ha mantenido esta política desde 2020 sin cambios. Suficiente para Home Assistant y domótica. Para streaming pesado o archivos grandes puede limitar.

¿Funciona Cloudflare Tunnel si tengo CGNAT?

Sí, es precisamente uno de sus puntos fuertes. CGNAT significa que compartes una IP pública con otros usuarios de tu operadora y no puedes abrir puertos. Cloudflare Tunnel usa conexiones salientes, así que no necesita que los puertos estén abiertos ni que tengas IP pública. Es la solución ideal para usuarios de Digi, algunos planes de Orange o cualquier operadora que use CGNAT. Puedes verificar si tienes CGNAT comparando tu IP local con la IP pública que te muestra ipchicken.com.

¿Es seguro exponer Home Assistant con Nginx Proxy Manager?

Sí, si se hace correctamente. Los puntos clave son: usar siempre HTTPS (NPM lo gestiona con Let’s Encrypt), activar el 2FA en Home Assistant, mantener NPM actualizado, no exponer el puerto del panel de administración (81) al exterior, y considerar añadir fail2ban para bloquear IPs con intentos de login fallidos. También recomendamos revisar regularmente los logs de acceso. Es más trabajo que Cloudflare Tunnel, pero perfectamente viable.

¿Puedo usar los dos a la vez?

Absolutamente. Una configuración común es usar Cloudflare Tunnel como punto de entrada externo y NPM para gestionar el enrutamiento interno entre servicios locales. También puedes poner Cloudflare Tunnel apuntando a NPM, de forma que Cloudflare gestiona la parte pública y NPM el enrutamiento local. Es la configuración más robusta y la que usan muchos usuarios avanzados con setups de virtualización en Proxmox.

¿Qué pasa si Cloudflare tiene una caída?

Si Cloudflare experimenta una incidencia (algo que ocurre pocas veces al año y normalmente de forma parcial), perderás el acceso remoto temporalmente. El sistema local sigue funcionando con normalidad — las automatizaciones, los dispositivos, todo sigue operativo. Solo pierdes la capacidad de acceder desde fuera de casa. Para mitigar esto, tener también configurada una VPN como Tailscale como backup es una buena práctica. Cloudflare publica su estado en tiempo real en cloudflarestatus.com.

¿Necesito un dominio propio para usar Cloudflare Tunnel?

Sí, necesitas un dominio propio registrado en Cloudflare (o transferido a Cloudflare). Los dominios .com cuestan unos 10€/año y los .es unos 8€/año en Cloudflare, sin margen comercial. Es la única “inversión” necesaria para montar un sistema de acceso remoto profesional de forma gratuita. Vale completamente la pena.

¿Es mejor Cloudflare Tunnel que abrir puertos?

Sí. Abrir puertos expone tu red directamente a Internet, mientras que Cloudflare Tunnel crea una conexión saliente cifrada sin necesidad de abrir puertos.¿Nginx Proxy Manager es seguro?

Sí, pero requiere configuración correcta, actualizaciones constantes y buenas prácticas de seguridad.Nuestra experiencia real (lo que usamos en producción)

En AyudaDomótica llevamos más de 50 instalaciones reales con Home Assistant.

- Para clientes con CGNAT → siempre Cloudflare Tunnel

- Para setups con Plex/Frigate → Nginx Proxy Manager

- Para usuarios avanzados → configuración híbrida

En nuestro caso personal, usamos Cloudflare Tunnel con Zero Trust para acceso remoto y Nginx Proxy Manager para servicios internos.

Conclusión: nuestra recomendación clara

Después de años montando estas soluciones para nosotros y ayudando a la comunidad de ayudadomotica.com, nuestra posición es clara:

Para el 80% de los usuarios domóticos, Cloudflare Tunnel es la respuesta correcta. Es gratis, funciona sin IP pública, no requiere abrir puertos y el nivel de seguridad es excelente, especialmente si añades Zero Trust Access. El único prerequisito es tener un dominio propio.

Nginx Proxy Manager tiene su lugar cuando necesitas control total del tráfico, tienes IP pública, corres muchos servicios y no quieres depender de terceros. Es la elección del usuario avanzado con servidor propio.

Lo que nunca recomendamos: abrir puertos directamente, usar el acceso sin HTTPS, o dejar Home Assistant sin 2FA.

Tu misión esta semana es: revisar cómo tienes configurado el acceso remoto a tu sistema domótico. Si estás usando puertos abiertos directamente, este fin de semana ciérralos y monta Cloudflare Tunnel. Si no tienes acceso remoto, ahora ya sabes cómo hacerlo bien.

¿Tienes dudas específicas de tu configuración? Cuéntanoslo en los comentarios. Y si ya lo tienes montado, ¿cuál usas tú?

Recursos y referencias técnicas: